Cacher 2.8.1

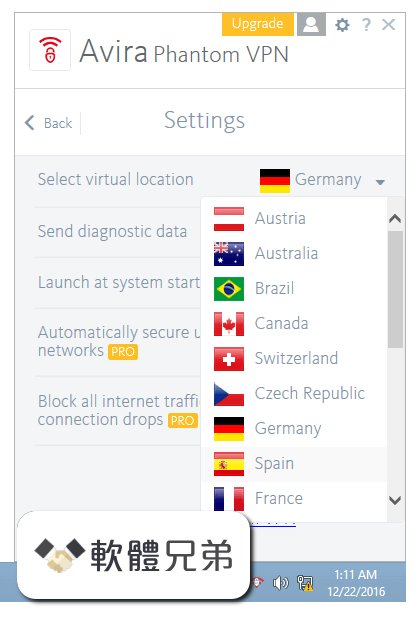

20 世界各地的服務器位置

選擇您希望通過匿名方式進行隧道傳輸的國家 / 地區,並安全地訪問您喜歡的網站– 全部點擊兩次.

加密所有流量

通過在您的設備之間使用 AES 256 位加密,防止在線間諜在所有網絡(包括不安全的開放 / 公共 WiFi 熱點)上查看您的通信(例如與朋友,社交網絡,購物 / 銀行門戶網站)和我們的服務器.

匿名您的活動

覆蓋您的真實 IP 地址,使您看起來像某處(和其他人),以幫助保護您的身份和機密活動(例如銀行轉賬或電話)對在線入侵者,無論是個人或組織.

打開全球網絡訪問

讓您設置您的 IP 地址看起來像你在別的地方給你一個更全球的互聯網體驗。它可以幫助你訪問你的個人網絡,即使是在訪問有限的地方旅行 - 因為即使國家有邊界,互聯網也不應該。

Phantom VPN 適合所有人:

電影愛好者

即使在路上,也可以觀看你喜歡的節目。

Globetrotters

Safely 連接到公共熱點,無論你 are.

Gamers

Bypass 限制遊戲服務器來挑戰你的朋友 worldwide.

The 安全 aware

Keep 您的私人通訊進行加密和安全從 eavesdroppers.

The 隱私 minded

Escape 那些跟踪您的在線 IP address.

Website owners

See 企業如何自己的網站看起來海外,以及如何在國外的搜索引擎率。

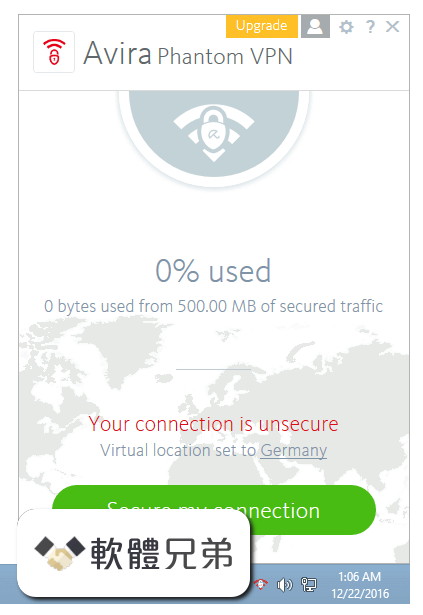

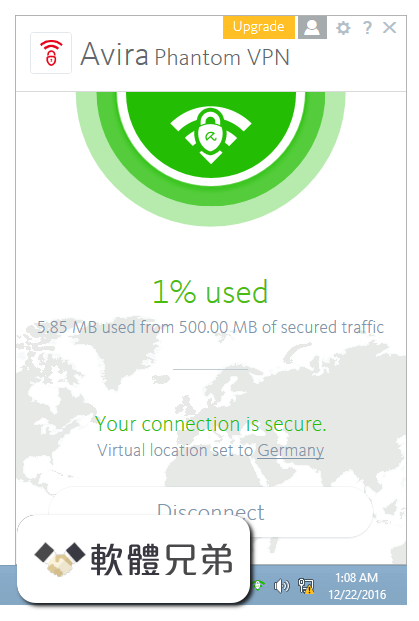

注意:500 MB 的安全的交通安全.

也可用:下載 Avira Phantom VPN 為 Mac

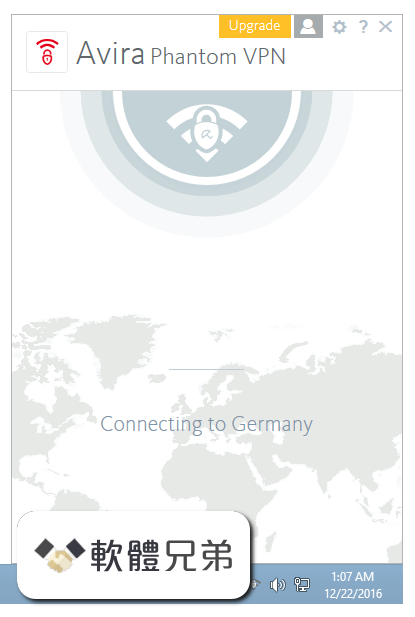

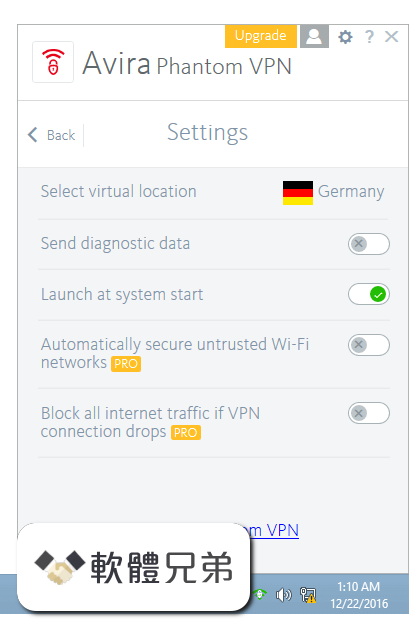

ScreenShot

| 軟體資訊 | |

|---|---|

| 檔案版本 | Cacher 2.8.1 |

| 檔案名稱 | Cacher Setup 2.8.1.exe |

| 檔案大小 | 47.3 MB |

| 系統 | Windows 7 / Windows 8 / Windows 10 |

| 軟體類型 | 未分類 |

| 作者 | Avira Operations GmbH |

| 官網 | https://www.avira.com/en/avira-phantom-vpn |

| 更新日期 | 2019-04-17 |

| 更新日誌 | |

|

Cacher 2.8.1 相關參考資料

Cacher 2.8.0 Download for Windows 10, 8, 7 - FileHorse

7 天前 - Download Cacher 2.8.0 for Windows PC from FileHorse. ... Cacher 2.8.1 ... Cacher is the best place to store your code snippets, whether you ... https://www.filehorse.com Cacher 2.8.0 軟體資訊介紹 | 電腦資訊007情報站

7 天前 - Cacher 2.8.0 軟體資訊介紹&下載. Missive,軟體教學,軟體下載,電腦問題,電腦教學. Missive Team 未分類 評價80 分 檔案下載. 下載Windows PC 的 ... https://file007.com Cacher 2.8.1 檔案下載 Cacher Setup 2.8.1.exe | 電腦資訊007情報站

3 天前 - Cacher 2.8.1 軟體版本Cacher Setup 2.8.1.exe 檔案下載,SQLite 64 位是一個進程內庫,它實現了一個自包含的,無服務器的,零配置的事務性SQL ... https://file007.com Cacher 2.8.1 軟體資訊介紹 | 電腦資訊007情報站

2 天前 - Cacher 2.8.1 軟體資訊介紹&下載. Missive,軟體教學,軟體下載,電腦問題,電腦教學. Missive Team 未分類 評價80 分 檔案下載. 下載Windows PC 的 ... https://file007.com Cacher Download (2019 Latest) for Windows 10, 8, 7 - FileHorse

Download Cacher for Windows PC from FileHorse. ... Cacher 2.8.1 LATEST ... Cacher is the best place to store your code snippets, whether you are an ... https://www.filehorse.com Chocolatey Gallery | Cacher 2.8.1

2 天前 - This package was approved as a trusted package on 4/17/2019. Cacher is like long term memory for software professionals. Use it to curate a ... https://chocolatey.org Cryptographie : principes et mises en œuvre 2ème édition revue et ...

... et cacher cette valeurjusqu'à ce que le protocole demande de la démasquer (voir ... 2.8.1. Engagement basé sur la résiduosité quadratique Ici nous allons ... https://books.google.com.tw |

|